Wir stellen fest, dass linke Gruppen in den letzten Wochen und Monaten mehr und mehr von Repression betroffen sind. Staatliche Akteur*innen scheinen sehr bemüht zu sein, unsere Smartphones zu beschlagnahmen. Was sie damit vorhaben, ist noch unklar, die Vermutung liegt nahe, dass es aktuell Bestrebungen gibt, linke Netzwerke und Gruppen zu durchleuchten und Verbindungen zwischen Einzelpersonen herzustellen. In diesem Text wollen wir auf Geschehnisse der Vergangenheit eingehen und die Leser*innen auffordern, ihre Sicherheitsprinzipien zu prüfen.

Stand Überwachung & Gesetzeslage

Weltweit gibt es Bestrebungen, unsere Chatverläufe und Bewegungsprofile abzurufen. Polizeibehörden in den USA fragen zum Beispiel regelmäßig Google, welche Personen zu einem bestimmten Zeitpunkt an einem bestimmten Ort waren. Ein Fall, der öffentlich wurde, ist der von Zachary McCoy. Aus dem Nichts bekam er einen Brief von Google mit der Information, dass Google seine Accountinformationen an die Polizeibehörden aushändigen wird. Der Grund: Zum Zeitpunkt eines Überfalls war McCoy in der Nähe des Tatorts joggen und hatte sein Smartphone dabei. Dadurch wurde er Hauptverdächtiger im Ermittlungsverfahren.

Innerhalb Europas und in Deutschland gibt es genauso konkrete Gesetze und Methoden, welche darauf abzielen, mittels unserer Handys und Smartphones Informationen über uns zu sammeln. So wurden mit dem neuen sächsischen Polizeigesetz Möglichkeiten geschaffen, Daten nicht nur bei klassischen Providern wie Internet- oder Telefonanbietenden abzugreifen, sondern auch bei Online-Diensten wie Twitter, Google, Facebook und Co. Mit dem Anti-Terror-Paket wurde 2016 die **Ausweispflicht beim Kauf von Prepaidkarten** eingeführt. Das Ziel ist, die Benutzung von anonymen Telefonen zu erschweren. Somit sind die meisten Telefone nun direkt an den Personalausweis der betreibenden Person gekoppelt. Diese Tatsache wird auch aktiv genutzt: 2014 haben staatliche Stellen ganze 7 Millionen Mal abgefragt, wem eine Telefonnummer gehört. Mittlerweile passiert das 21 Millionen Mal pro Jahr. Also dreimal so oft. Im aktivistischen Umfelde betreiben Leute zwar weiterhin Telefone mit vorregestrierten Sim-Karten – sogenannte Burner Sims, welche nicht auf den eigenen Namen laufen – der Anteil scheint in unseren Augen aber zu sinken.

Eine andere Technik staatlicher Überwachung, welche sich direkt gegen unsere Telefone richtet, ist die sogenannte „Stille SMS“. Diese SMS wird, wenn man sie empfängt, nicht angezeigt: man bekommt es also nicht mit. Trotzdem generiert sie einen Kommunikationsvorgang, der vom jeweiligen Telefonanbieter protokolliert wird und dann von Polizeibehörden abgefragt werden kann. Auf diese Weise und beim mehrfachen Senden von dieser Stillen SMS erhält die Polizei ein akkurates Bewegungsprofil in Echtzeit. Vermutungen legen nahe, dass diese Methode unter anderem für Festnahmen benutzt wird. So geht aus Statistiken hervor, dass 2019 in Schleswig-Holstein für gewisse Maßnahmen mitunter 400 Stille SMSen verschickt wurden. Bei dieser Technik reicht es, wenn ihr ein Telefon mit Sim-Karte einstecken habt, auch wenn es ein noch so alter Knochen ist.

Eine weitere Technologie im Einsatz sind sogenannte IMSI Catcher. Dies sind Fake-Mobilfunkmasten, die Cops mitunter in der Nähe von Demonstrationen aufstellen. Somit wählen sich Telefone der Demonstrierenden in diesen falschen Mobilfunkmast ein. Dadurch wissen Cops zum einen, wer vor Ort ist, zum anderen ist es ihnen möglich, Telefongespräche und SMSen abzufangen. Solche IMSI Catcher wurden unter anderem auf Pegida Demos in Dresden eingesetzt.

All diese Methoden richten sich konkret und zielstrebig gegen die Mobiltelefone in unseren Hosentaschen. Die klassische Telekommunikations-Überwachung haben wir noch gar nicht erwähnt. Aktuell müssen wir davon ausgehen, dass die Telefone von Aktivist*innen aus dem Umfeld der Letzten Generation abgehört werden und zwar auch in Dresden (https://www.addn.me/news/saechsische-polizei-ermittelt-gegen-letzte-generation-grosser-lauschangriff-auf-den-dresdner-stadtrat/). Ein solcher Lauschangriff zieht große Kreise: auch wenn ihr selbst nicht im direkten Kontakt mit Menschen der Letzten Generation steht, kann es dennoch gut sein, dass ihr aus welchen Gründen auch immer sogenannte ‚Drittbetroffene‘ seid und trotzdem ins Visier der Überwachungsmaßnahme fallt. Es ist wichtig, sich darüber im Klaren zu sein und keine Informationen über Strukturen, Aktionen oder ähnlichem am Telefon zu besprechen. Und wenn die Cops keine Genehmigung bekommen, unsere Geräte aus der Ferne auszuspähen, dann gibt es eine viel einfachere Methode, uns komplett zu durchleuchten und Vollzugriff auf unser privates und aktivistisches zu Leben bekommen: die Beschlagnahmung von unseren Smartphones!

Allein 300 Beschlagnahmte Handys am TagX

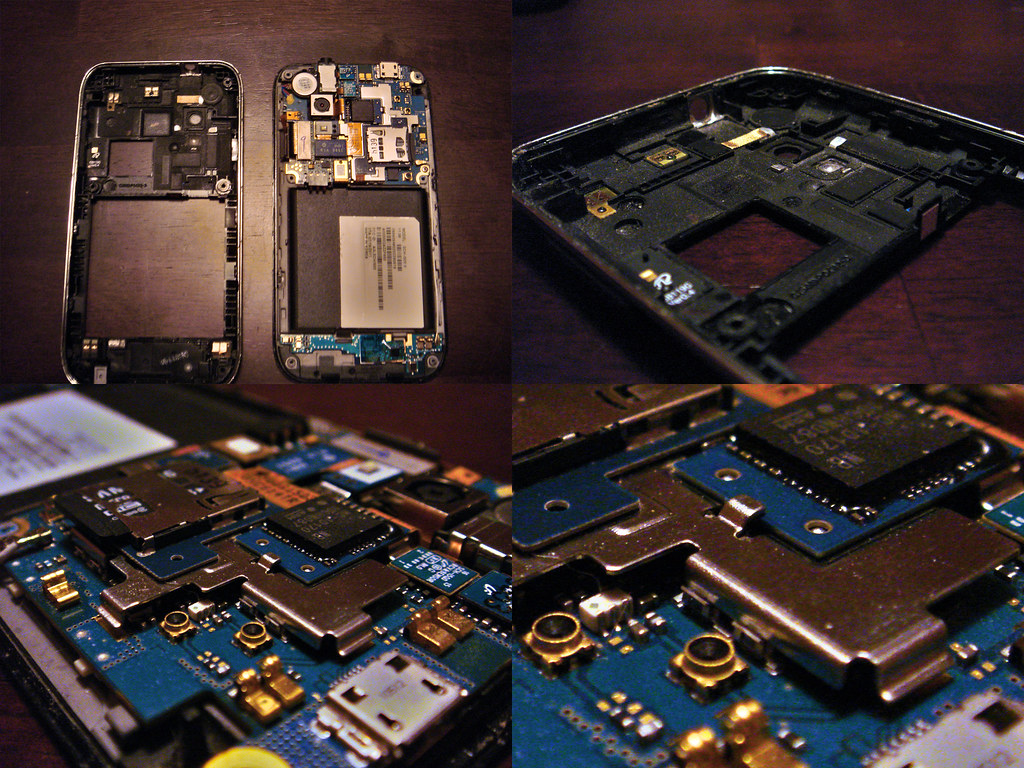

Der Staat beschlagnahmt technische Geräte nicht aus Spaß oder einfach, um uns die Geräte wegzunehmen, sondern um diese auszuwerten und Beweise gegen uns zu sammeln. Für diese Auswertungen kaufen Polizeibehörden Software von Privatunternehmen ein, so z.b. die Software „Celebrite“ vom gleichnamigen Hersteller. Das sind Firmen, die sich darauf spezialisieren, Smartphones auszuwerten. In der Vergangenheit kam es immer wieder zur Beschlagnahmung von Geräten aus dem aktivistischen Umfeld, vorallem von Smartphones. So wurde zum Beispiel am Anarchistischen 1. Mai in Dresden ein Telefon beschlagnahmt. Am TagX in Leipzig wurden alleine 300 Handys bzw. Smartphones beschlagnahmt und diese werden nun „als Beweismittel ausgewertet“ (https://www.mdr.de/nachrichten/sachsen/leipzig/leipzig-leipzig-land/leipzig-polizei-zu-fehlern-demo-tagx-kessel-dritter-juni-100.html#sprung2). Aufgrund eines Tweets haben Cops einen Sozialarbeiter aus Sachsen aufgespürt und auch sein Telefon beschlagnahmt. Letzte Woche gab es Hausdurchsuchungen im Rahmen des 01.05. in Gera – auch dort wurden Smartphones beschlagnahmt.

Der Grund ist immer wieder der gleiche: man müsse Beweismittel sichern. Doch ein beschlagnahmtes Smartphone enthält Daten, die weit darüber hinausgehen. Absurd ist auch, dass Behörden keine Statistik darüber führen, wie viele Smartphones sie auslesen. Wir müssen davon ausgehen, dass das Auslesen unserer Geräte ohne Rücksicht auf die Privatsphäre zum Normalfall wird. Bei einer erfolgreichen Auswertung bekommen die Cops zugriff auf SMS, Kontakte, Anrufverläufe, alle Medien (Bilder, Videos, Audio Aufnahmen), App-Daten, Dateien sowie versteckte und gelöschte Dateien. Die Datenmenge, die wir dadurch an die Behörden übergeben, ist enorm groß. Sie können Bildschirmsperren umgehen und sich gemütlich Chatverläufe in diversen Messengern angucken. Dadurch ist es möglich, detaillierte Netzwerke aus Kontaktpersonen zu erstellen. Da heutzutage viele Chatmessenger an eine Telefonnummer gebunden sind, ist es ein Leichtes, die Identität der einzelnen Personen in verschiedenen Chatgruppen zu ermitteln und Mitglieder ganzer Politgruppen zu erschnüffeln.

Trotzdem ist es in linken Kreisen eine gängige Praxis sich über nummergebundene Messegner auf Smartphones zu organisieren – es drängt sich die Frage auf, ob wir perspektivisch nicht einen anderen Umgang finden müssen.

Prüft eure Sicherheitskonzepte !

Der Staat ist unser Feind und unsere tägliche politische Arbeit richtet sich voll und ganz gegen ihn. Genau deswegen ist es wichtig, diesem bürokratischen Unterdrückungsapparat keinen Meter Platz zu machen. Nicht nur auf der Straße, sondern auch im digitalen Raum. Aktivist*innen auf der ganzen Welt engagieren sich für die verschiedensten Kämpfe – und mögen ihre Herangehensweisen noch so unterschiedlich sein, eint sie doch immer wieder derselbe Punkt: sie setzen sich einem Repressionsrisiko aus und nehmen mitunter hohe Strafen in Kauf. Ein wichtiges Grundprinzip, um langfristig politisch aktiv bleiben zu können und nicht hinter Gittern zu landen, ist der Schutz der eigenen Anonymität. Die Handlungen und Aktionen, welche wir ausführen, dürfen nicht mit unserer „offiziellen“ Person in Verbindung gebracht werden. Deswegen müssen wir die Daten, die wir mit anderen Aktivist*innen austauschen, schützen. Wir müssen sicher und verschlüsselt kommunizieren, nicht aus Spaß, sondern zum Schutze unserer eigenen Sicherheit und der unserer Genoss*innen.

Bei der Wahrung unserer Anonymität sind wir auf die Hilfe unserer Mitmenschen angewiesen: sie müssen diese genauso respektieren und achten wie wir selbst. Hier greifen die Prinzipien der gegenseitigen Hilfe – Mutual Aid – wie in allen anderen Bereichen des Lebens. Es muss Teil einer solidarischen Praxis sein, die Anonymität unserer Mitmenschen zu erhalten. Die Sachen, die wir online besprechen, austauschen und organisieren, gehen nur uns etwas an. Und mit jedem Sicherheitsrisiko, das wir eingehen, mit jedem konfiszierten Smartphone, das sensible Informationen enthält, machen wir Platz für unseren politischen Gegner und verlieren ein Stück Freiheit. Deswegen möchten wir dazu aufrufen, die Sicherheitskonzepte innerhalb eurer Politgruppen zu checken. Prüft welche Informationen euer Handy preisgibt, welche Infos den Behörden durch eine Hausdurchsuchung in die Hände fallen würden und was sich davon vermeiden ließe.

Ihr könnt dazu gerne unseren Sicherheitsratgeber nutzen: https://abcdd.org/security-guide/

Oder z.b. diesen hier: https://ssd.eff.org/

Hier gibt es auch noch einige guides: https://ea-dresden.site36.net/material/spitzelei-und-datensammelwut/

Bei Fragen dazu schreibt uns herzlichst eine Ma